SDK不加固会有哪些安全隐患

SDK不加固会存在哪些安全隐患?

1.易被竞品或恶意者窥视内部实现细节或内部调用流程,甚至有可能泄露隐私数据

安卓平台SDK绝大部分都是Java语言编写,容易被反编译。简单的混淆可能会暴露内部实现细节,而SDK内部涉及隐私数据则更易泄漏。如果这些细节揭示了关键技术的实现方法,那么就等于泄露了核心技术。

2.被恶意者通过字节码注入等手段植入恶意广告或恶意代码然后重打包发布

由于SDK的特殊性,不像App那样存在签名校验逻辑,因此一旦恶意者在你的SDK中植入了一些恶意代码或恶意广告然后重新发布的话,将很难察觉,严重影响开发厂商的品牌形象与口碑。

3.被破解者绕过关键逻辑造成经济损失

如果SDK存在支付功能,被恶意者分析找到付费逻辑,恰巧涉及付费相关逻辑也未很好的做服务端校验的话,一旦恶意者通过AOP手段去除这些付费逻辑,意味着将可免费使用付费服务。

4.SDK本身可能存在漏洞,易被恶意者利用

SDK开发者在开发中往往把开发重点聚焦在了功能的实现上,在安全性上一般不会过多重视,因此很难保证自己开发的SDK不存在任何漏洞。因此一旦SDK出现一些安全漏洞,同时这些漏洞被恶意者知道进而利用,那就如同埋下了一颗随时可能引爆的地雷。SDK开发厂商的口碑不仅仅会因数据及隐私安全受到威胁而受到影响,一旦出现问题还可能需要承担经济赔偿责任。

如何解决

从上述安全隐患分析可以看出,问题的症结在于恶意用户可以轻松地获取SDK的实现逻辑。因此建议开发者做如下防护措施:

1.关键数据的修改必须通过服务端校验:例如前面提到的付费相关逻辑,涉及余额或支付的金额等数据的修改必须先通过服务端校验,然后将结果同步到客户端;

2.关键逻辑放到Native层实现:将Java层的一些关键逻辑转移到JNI层用C/C++实现,提高反编译门槛;

3.字符串进行加密:代码中的字符串,尤其是敏感信息的字符串必须加密,运行时解密。

但是做到了上面几点还不够,只能防住一般的开发者。我们辛辛苦苦开发的SDK可能会成为专业破解者手中的炮灰,从而导致经济损失。

因此建议接入第三方的安全服务,比如易盾的SDK加固服务。

易盾SDK加固介绍

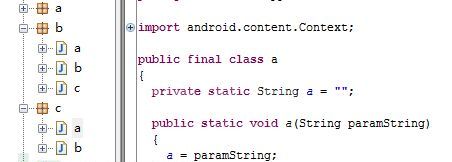

在介绍易盾SDK加固之前,先介绍下目前市面上绝大部分开发者使用的混淆的方式——Proguard。Proguard是安卓平台使用最广泛的混淆,通过抽象语法树从语法层面进行处理,使得处理后的代码难以阅读和理解。如下所示:

不过将类名和方法名修改为一些无意义的随机字符串,比如“a,b,c”,虽然能够提高破解者阅读与理解成本,但是很显然作用是极其有限的。对于破解者而言,分析出代码的意图只是时间的问题。

那么易盾的SDK加固解决方案是什么样呢?接下来为大家介绍:

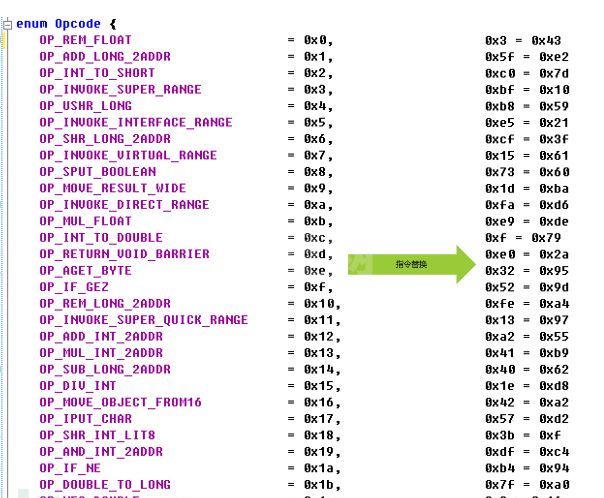

1.易盾SDK加固VMP方案

将待保护类的方法进行抽空,并对抽取的指令加密处理,在运行时通过自定义虚拟机执行,从而使得破解者无法得到原始代码逻辑。

效果如下:

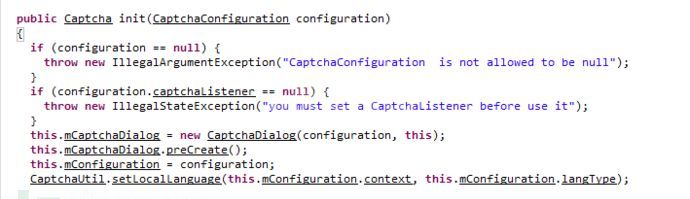

2.易盾SDK加固Java2c方案

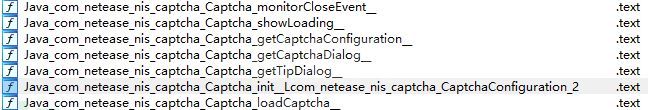

该方案是将待保护类的方法Native化,同时将原函数实现逻辑转为Native层对应的C/C++代码,运行时直接执行对应的Native函数。效果如下:

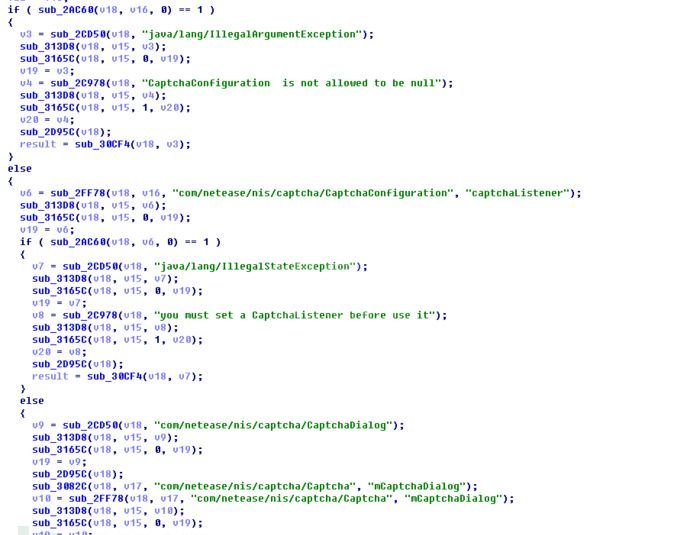

加固前示例

加固前示例

加固后示例

从静态分析角度看,和Proguard混淆相比,很明显加固后的方法已Native化,实现逻辑在Java层已完全不可见。Java层原函数逻辑转为了JNI层的C/C++代码实现,同时会对生成的Native层SO进行加密,全方位提高破解难度。

(注:上图为了更清楚的看到加固后的方法已经转为对应Native层实现,未对生成的Native层SO进行加密,实际情况易盾SDK加固Java2c方案会对加固后生成的Native层SO进行加密)

以上就是SDK不加固会有哪些安全隐患的详细内容,更多请关注其它相关文章!