linux是否自带有ssh

linux自带有ssh。linux系统会自带ssh软件,默认就是OpenSSH相关软件包,并将ssh服务添加为开机自启动,可以通过“ssh -V”命令来查看安装的ssh版本信息。要启动sshd服务,只需执行命令“systemctl start sshd”,它使用默认端口22。

linux自带有ssh吗

如果需要每次去机房才能进行服务器维护,就会感到不方便。所以linux有一个功能可以远程使用shell的方式发,就是ssh(Secure Shell 的缩写)。 也就是在服务器上会启动一个服务,专门接收远程的访问数据,然后再把这些数据转发给系统内核,完成这些操作,这样研发的同事就不需要去机房就可以维护服务器。

ssh需要服务器开放相应的网络端口,默认是22端口,也可以修改为其他端口,例如9022等。

因为考虑服务器对外保留端口,而且是管理类的(通过shell,就可以控制服务器了),因此ssh提供有各种安全限制方式,比较常见的是禁止root账号登录、只允许可信ip登录,以及使用证书方式。即使陌生人已经获得相关的账号和权限,采取这样的措施仍能防止他登录服务器。

外部电脑使用ssh登录服务器,需要有对应的客户端软件。如果是linux或者mac,系统会自带ssh软件(虽然是命令行方式的),默认就是OpenSSH,可以通过 ssh -V 命令来查看安装的ssh版本信息:

[root@xiaoluo xiaoluo]# ssh -V OpenSSH_5.3p1, OpenSSL 1.0.0-fips 29 Mar 2010

从上述信息可以看到,我这台安装在虚拟机上的CentOS6.4默认安装的SSH其协议是1.0的。

OpenSSH服务器配置文件

服务名称:sshd

服务端主程序:/usr/sbin/sshd

服务端配置文件:/etc/ssh/sshd_config

openSSH是实现SSH协议的开源软件项目,适用于各种UNIX、Linux操作系统。

centos 7 系统默认已安装openssh相关软件包,并将ssh服务添加为开机自启动。

执行“systemctl start sshd”命令即可启动sshd服务。默认端口使用的22端口。

ssh_confiog 和 sshd_config 都是ssh服务器的配置文件

二者区别在于前者是针对客户端的配置文件,后者是针对服务端的配置文件。

ssh服务端主要包括两个服务功能,ssh远程连接和sftp服务

SSHD服务可使用SSH协议进行远程控制或在计算机之间传输文件。与以前使用Telnet传输文件相比,现在使用SSH更安全,因为Telnet传输的是明文,而SSH传输的是加密数据。

ssh远程登录方式

ssh登录的方式有两种。

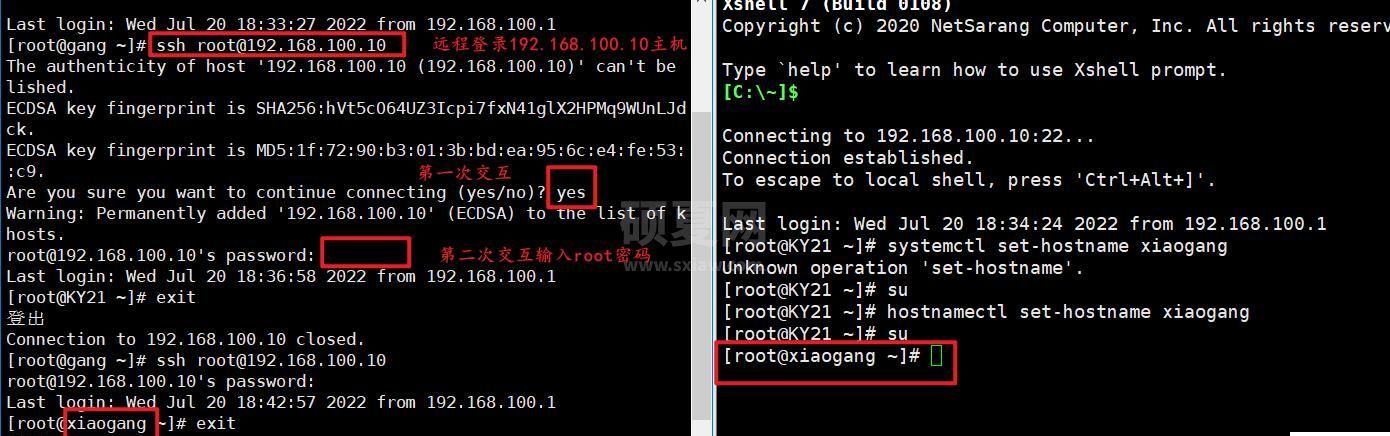

第一次登录服务器时,系统没有保存远程主机的信息,为了确认主机身份会提示用户是否继续连接,输入yes后登录,这时系统将远程服务器信息写入用户主目录下的:$HOME/.ssh/known_hosts 文件中,下次再进行登录时,因为保存有该主机信息就不会再提示了。

1、方法一

格式: ssh [ 远程主机用户名] @ [远程服务器主机名或IP地址] -p port

当Linux主机上远程连接另一台Linux主机时,如当前所登录的用户是root的话,当连接另一台主机时也是用root用户登录时,可以直接使用ssh IP 登录。端口默认即可,如果不是默认的情况下,需要使用-p 指定端口。

远程登录其它主机

ssh root@192.168.100.10 第一次交互输入yes 第二次交互输入root密码 登录成功

登录之后再退出登录,在本地家目录会生成一个.sshd 的目录,里面有文件记录了登录的信息。

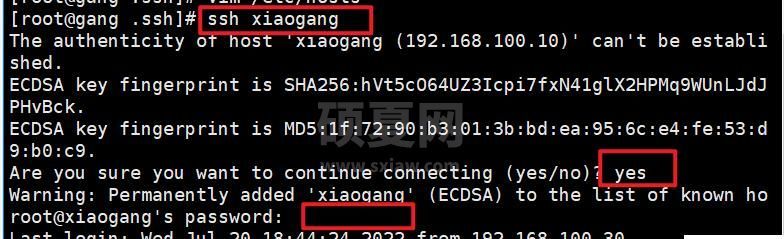

2、使用域名进程登录

①修改本机映射关系

②进行登录

3、故障解决

在工作中,有时候需要SSH登陆到别的Linux主机上去,但有时候SSH登录会被禁止,并弹出如下类似提示:

warning: Permanently added '192.168.100.10’(ECDSA) to the list of known hosts. Authentication failed.

这时直接删除家目录下面的 .ssh 目录下面的文件,即可解决。

4、sshd服务支持的两种登录验证方式

1)密码验证

对服务器中本地系统用户的登录名称、密码进行验证。这种方式使用最为简便,但从客户端角度来看,正在连接的服务器有可能被假冒;从服务器角度来看,当遭遇密码穷举(暴力破解)攻击时,防护能力比较弱。

18位密码复杂性(大写、小写、字符、数字),修改端口为高位端口,可以提高安全性。

2)秘钥对验证

要求提供相匹配的秘钥信息才能通过验证。通常先在客户端中创建一对秘钥文件(公钥、私钥),然后将公钥文件放到服务器中指定位置,远程登录时,系统将使用公钥、私钥进行加密/解密关联验证,

大大增强了远侧还能够管理的安全性。该方式不易被假冒,且可以免交互登录,在shell中被广泛使用

当密码验证、秘钥验证都启用时,服务器将优先使用秘钥对验证。 对于安全性要求高的服务器,建立将密码验证方式禁用,只允许启用秘钥对验证方式。

配置文件中修改启用密码验证还是秘钥验证

配置文件:/etc/ssh/sshd_config

PasswordAuthentication yes #启用密码验证 PubkeyAuthentication yes #启用密钥对验证 AuthorizedKeysFile .ssh/authorized_keys #指定公钥库文件(ls -a可查看)

配置文件中其它的设置

LoginGraceTime 2m #登录验证时间为2分钟(默认2分钟) PermitRootLogin no #禁止root用户登录 MaxAuthTries 6 #最大重试次数为6次 PermitEmptyPasswords no #禁止空密码登录 PrintLastLog yes #显示上次登入的信息!默认为 yes AllowUsers #只允许或禁止某些用户登录

配置文件修改完之后,需要重启配置sshd服务

systemctl restart sshd #重启sshd服务

构建秘钥对验证的SSH

公钥和私钥的关系

在对称加密技术中,有两种秘钥,分为私钥和公钥,私钥是秘钥的创建人拥有,不可公布,公钥是创建者公布给他人的。

公钥用来给数据加密,用公钥加密的数据只能使用私钥解。

构建秘钥对验证SSH的原理

首先ssh通过加密算法在客户端产生秘钥对(公钥和私钥),公钥发送给服务端,自己保留私钥。

如果要想连接带有公钥的SSH服务器,客户端SSH软件就会向SSH服务器发出请求,请求联机的用户密钥进行安全验证。

SSH服务器收到请求之后,便在被连接的用户的家目录下寻找事先放上去的对应用户的公用秘钥

然后把它和连接的SSH客户端发送过来的公用秘钥进行比较,如果两个秘钥一致,SSH服务器就用公钥加密“质询”并把它发送给SSH客户端。

简单理解

生成密钥可以在客户端和服务端两边生成,但是我们需要将使用客户端登录到服务端,那么,客户端就一直需要的是私钥,服务端要存在公钥,所以不关密钥对在客户端还是服务端生成,客户端拿到的都会是私钥,服务端拿到的都是公钥。

通俗理解

公钥(public key)相当于一扇门,私钥(pribate key)相当于是开门的钥匙,当一台机器A需要登录到机器B的时候,就得拿着钥匙去开门,但是前提的是机器B必须要有门,所以需要给机器B装上门,那就是把机器A的公钥给到机器B。然后机器A使用私钥就可以打开机器B的公钥门。

1、scp远程复制

scp复制 :是secure copy (安全复制)的简写,用在Linux下进行远程拷贝的命令,而且scp传输时加密的。

应用场景

在系统误删环境配置文件且没有备份的时候,可以远程从其它主机上拷贝过来。

本地文件复制到服务器 scp 1.txt root@192.168.100.10:/opt 复制服务器的目录到本地 scp root@192.168.100.10:/home/sky/ ./ 本地目录复制到服务器 scp -r / root@192.168.100.10:/home

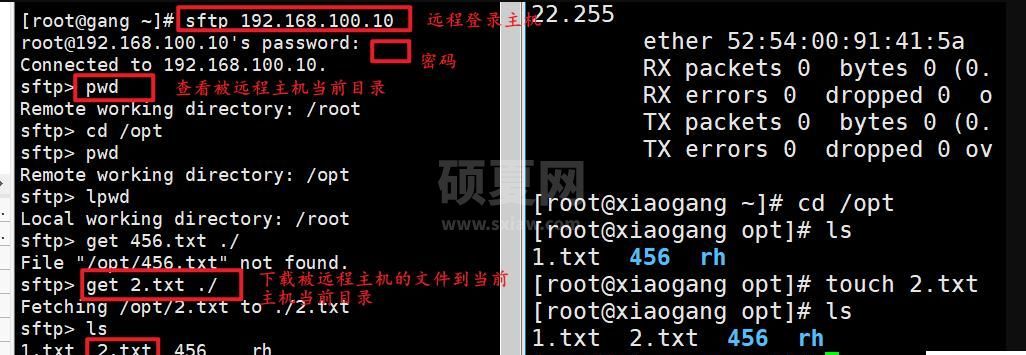

2、sftp 安全性传输

sftp 是secure file transfer protocol(安全文件传送协议) 的缩写,可以为传输文件提供一种安全的网络加密方法。

sftp与ftp有着几乎一样的语法和功能,sftp 为ssh的其中一部分,sftp本身没有单独的守护进程,它必须使用sshd守护进程(端口号默认是22)来完成相应的连接和答复操作。所以使用sftp是非常安全的,但是,由于这种传输方式使用了加密/解密技术,所以传输效率比普通的FTP要低的多。对网络安全要求更高时,可以使用SFTP代替FTP。

从服务端下载文件到本地主机

从本地主机上传文件到服务端

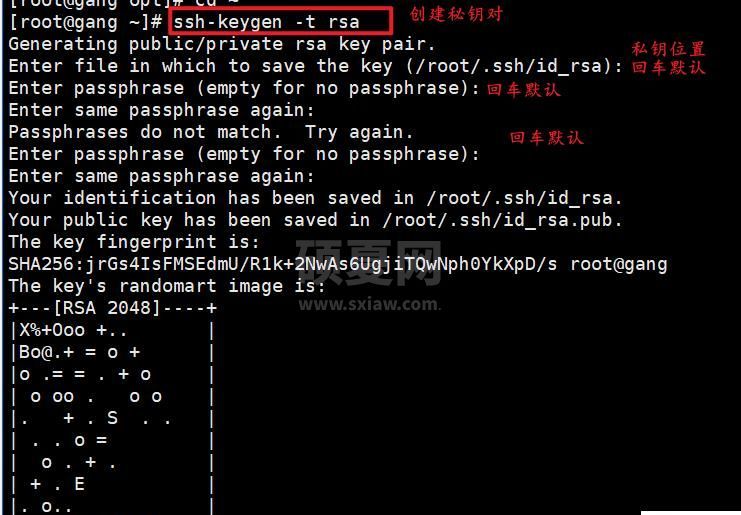

3、配置密钥对实验

通过ssh-keygen工具为当前用户创建密钥对文件,可用的加密算法有“RAS”、“ECDSA”、“DSA”,通过-t 选项调用相应的算法。

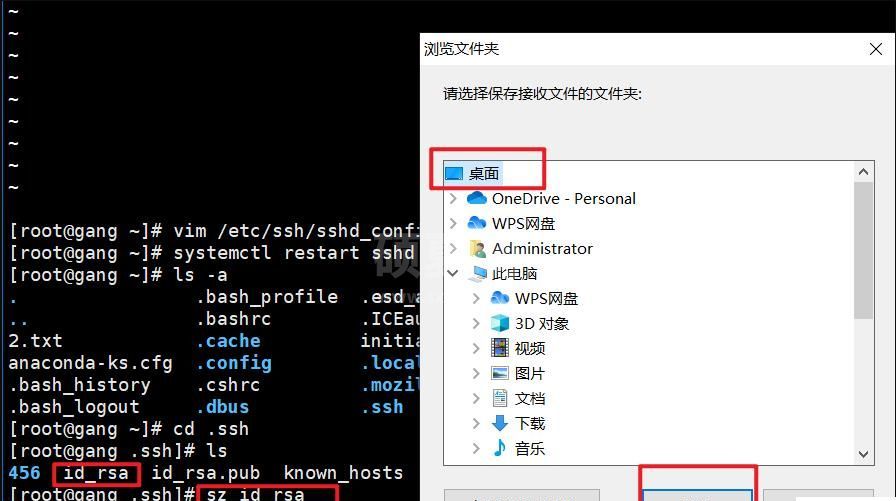

3.1 在服务端创建密钥对

查看密钥对的位置

3.2、修改密钥对的配置文件

修改ssd_config配置文件没关闭,关闭密码验证,开启密钥验证

vim /etc/ssh/sshd_config

加载服务

3.3、发送私钥到客户端

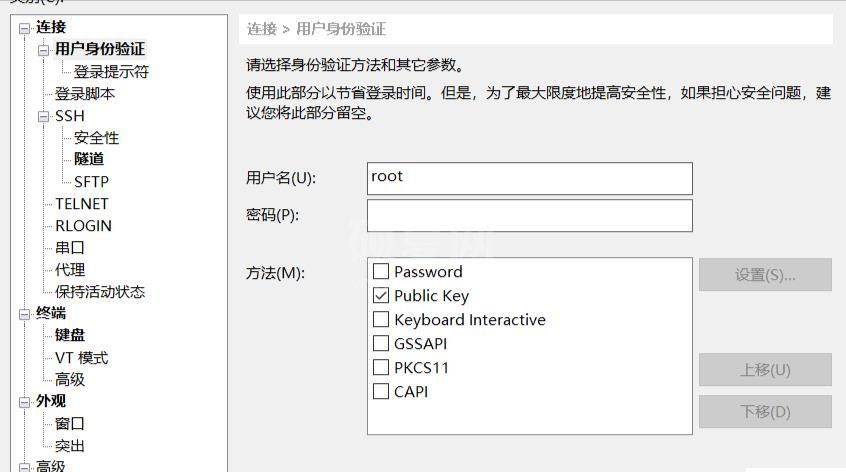

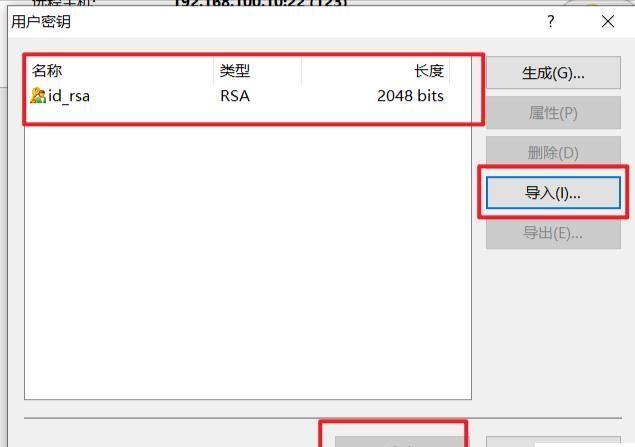

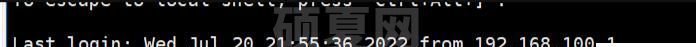

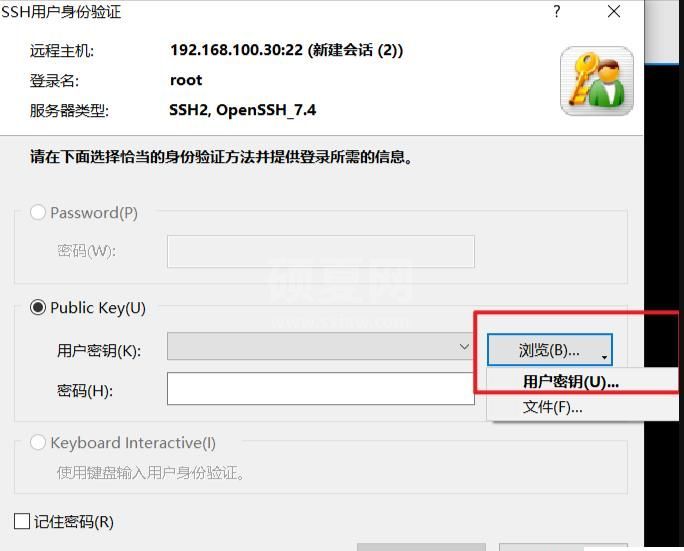

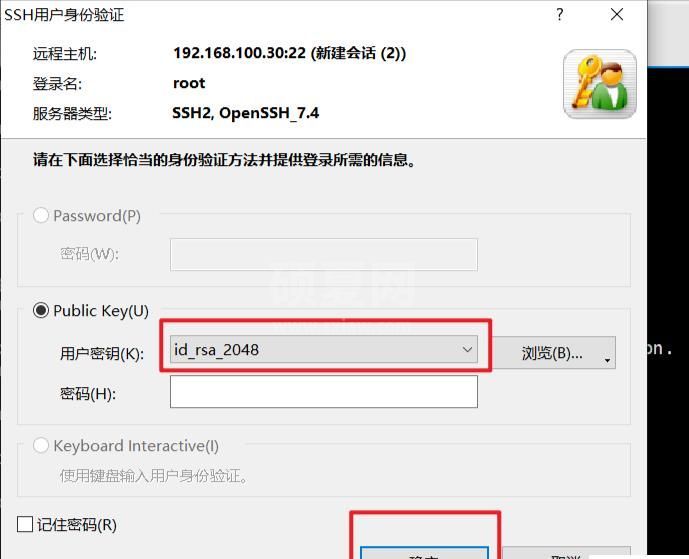

3.4用xshell登录

3.5、客户端创建秘钥

vim /etc/ssh/sshd_config 修改公钥位置文件

重启服务

以上就是linux是否自带有ssh的详细内容,更多请关注www.sxiaw.com其它相关文章!