列表

-

php

引言 随着信息安全行业发展,很多企业,政府以及互联网公司对网络安全越来越重视。习大大指出,没有网络安全就没有国家安全,没有信息化就没有现代化。 众所周知,现在的安全产品和设备以及对网络安全的重视,让我们用常规手段对目标渗透测试的成功率

-

运维

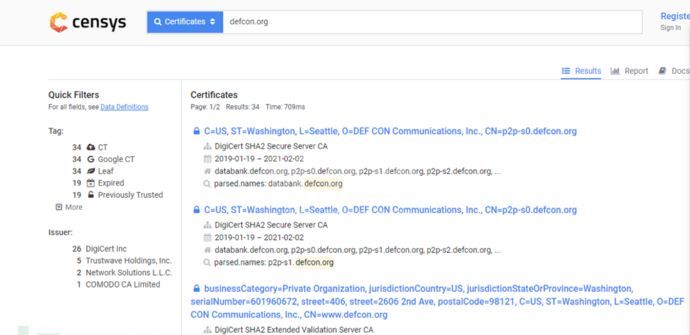

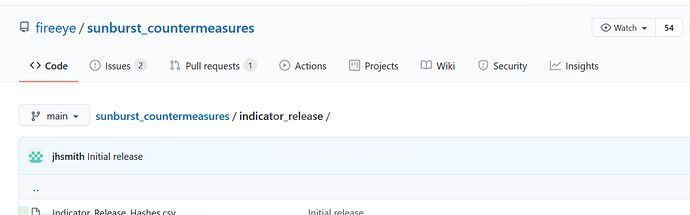

背景12月13日,美国顶级安全公司FireEye(中文名:火眼)发布报告称,其发现一起全球性入侵活动,命名该组织为UNC2452。该APT组织通过入侵SolarWinds公司,在SolarWinds Orion商业软件更新包中植入恶意代码,

-

运维

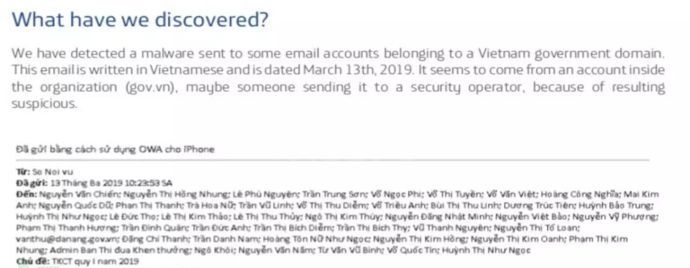

一、前言APT已经成为了安全领域热门的话题。Eleven Paths旗下Innovación y laboratorio 4月发表《Docless Vietnam APT》报告:上述信息表述,我们侦测到一些恶意邮件发送到属于越南政府的邮箱

-

运维

关于威胁情报处理周期模型“威胁情报处理周期”(F3EAD)一词源于军事,是美陆军为主战兵种各级指挥员设计的组织资源、部署兵力的方法。网络应急响应中心借鉴这套方法,分以下六个阶段处理威胁情报信息:威胁情报处理周期F3EAD威胁情报处理周期模型

-

运维

高级持续性威胁(APT)正日益成为针对政府和企业重要资产的不可忽视的网络空间重大威胁。由于APT攻击往往具有明确的攻击意图,并且其攻击手段具备极高的隐蔽性和潜伏性,传统的网络检测手段通常无法有效对其进行检测。近年来,APT攻击的检测和防御技

-

运维

概述 TajMahal是卡巴斯基实验室在2018年秋季发现的一个以前未知且技术复杂的APT框架。这个完整的间谍框架由两个名为“东京”和“横滨”的包组成。它包括后门,加载器,协调器,C2通信器,录音机,键盘记录器,屏幕和网络摄像头抓取器

-

运维

SolarWinds供应链APT攻击事件被爆出近日,SolarWinds供应链APT攻击事件引起了业界的关注。SolarWinds官方发布公告称,在SolarWinds Orion Platform的2019.4 HF5到2020.2.1及