-

Burpsuit结合SQLMapAPI产生的批量注入插件是怎样的

1.1变动:增加过滤设置优化显示结果增加运行提示信息增加域名正则匹配 整个插件分为三个面板:任务面板、sqlmapapi参数配置面板、过滤条件面板。任务面板Server : SQLmapapi服务的IP和端口THREAD:同时检测的任务数量

-

ip地址冲突指的是什么

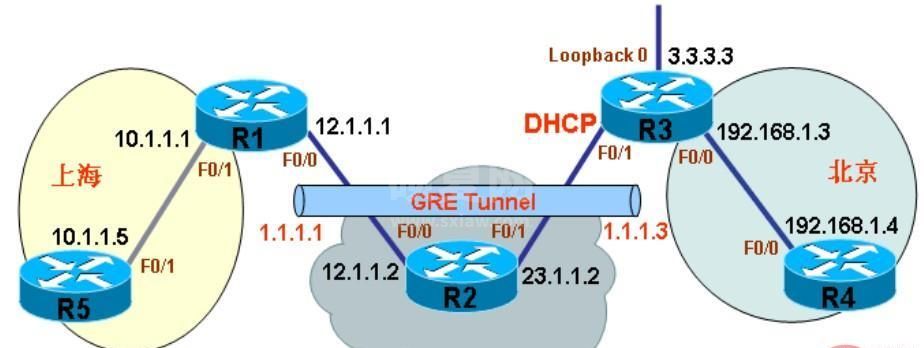

ip地址冲突的意思就是指在同一个局域网里,如果有两个用户同时使用了相同的IP地址,或者一个用户已经通过DHCP得到了一个IP地址,而此时又有其他用户以手工分配方式设定了与此相同的IP地址,这就会造成IP地址冲突,并会令其中一个用户无法正常使

-

win10远程桌面连接命令怎么使用

一、开启本地的远程桌面通过远程桌面连接,用户在家中就可以轻松控制公司或其他场所的计算机,这样当用户想使用公司计算机的某些功能时在家就可以了,当然公司的计算机不能关闭,而且还需要开启远程连接功能。如果用户想要连接某台远程计算机,则需要该计算机

Sqlmap自动化注入的示例分析

使用sqlmap对dvwa进行自动化注入 设置dvwa级别为low打开dvwa的SQL Injection(SQL Injection (Blind)),打开浏览器调试,输入user id并submit,查看拦截到的请求。可以看到是一条GE

-

怎么进行Apache Struts2--048远程代码执行漏洞复现

0x00简介Struts2框架是一个用于开发Java EE网络应用程序的开放源代码网页应用程序架构。它利用并延伸了Java Servlet API,鼓励开发者采用MVC架构。Struts2以WebWork优秀的设计思想为核心,吸收了Stru

-

如何进行Apache HTTP组件提权漏洞利用过程深度分析

Apache HTTP 被发现存在本地提权漏洞(CVE-2019-0211),漏洞作者在第一时间就给出了WriteUp和漏洞EXP,阿尔法实验室也对EXP进行了深入分析,在此将分析的笔记整理分享出来,希望对大家理解该漏洞有所帮助。下面内容主

-

如何进行绕过WTS-WAF的分析

0x01.寻找目标inurl:.php?id= intext:电器找到了一个电器公司的网站,随便测了测,发现有waf这还不安排(找了点资料,貌似直接加号代替空格就可以,直接尝试)0x02.操作发现没有waf拦截了资料还说了sqlmap.py

-

如何进行bee-box LDAP注入的靶场练习

如果说sql注入的本质是拼接字符串的话,那么一切可以注入的本质都是拼接字符串,LDAP注入作为注入的一种也不例外,更有趣一点的说它是在拼接圆括号(sql注入也拼接圆括号,但是更习惯性的是说它拼接字符串)。在环境配置篇里面已经很详细的说了be

-

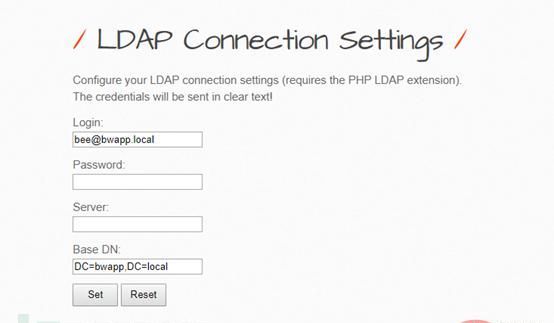

如何进行bee-box LDAP注入的环境配置

一、综述按照我的学习过程来说,我必须知道我进行web攻击的这个模型和漏洞的原理是什么,现在我就碰到个冷门,最初见到LDAP时是某次在某国企的渗透测试中发现一个冷门(经过授权的),激起了我对它的兴趣。LDAP的概念:全称:轻量级目录访问协议(

从XML到远程代码执行的方法是什么

什么是XXE简单来说,XXE就是XML外部实体注入。当允许引用外部实体时,通过构造恶意内容,就可能导致任意文件读取、系统命令执行、内网端口探测、攻击内网网站等危害。例如,如果你当前使用的程序为PHP,则可以将libxml_disable_e

-

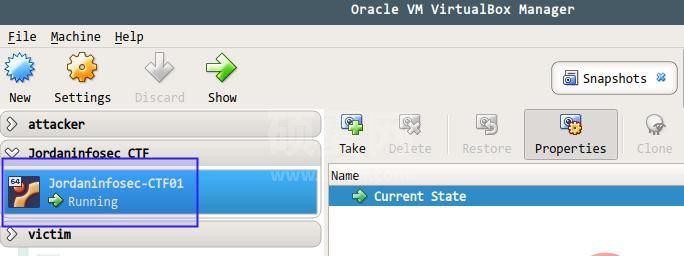

JIS-CTF_VulnUpload靶机攻略是什么

vulnhub 是我喜爱的游乐场之一,上面的每个靶机都是很酷的一个游戏。完整找出所有 flag 只是基本任务,实现提权才是终极目标。我并不追求最快夺旗,而是尽可能运用完整攻击链入侵靶机,所以,这篇攻略中,或许某些内容对夺旗无直接帮助,但在应

-

API的五个常见漏洞分别是什么

API让天下没有难做的生意,黑客也是这么认为的。在企业数字化转型如火如荼的今天,API已经远远超出了技术范畴,互联网商业创新和传统企业数字化转型都离不开API经济或者API战略。API连接的不仅仅是系统和数据,还包括企业职能部门、客户和合作

怎么写出高质量高性能的SQL查询语句

一、首先要搞明白什么叫执行计划?执行计划是数据库根据SQL语句和相关表的统计信息作出的一个查询方案,这个方案是由查询优化器自动分析产生的,比如一条SQL语句如果用来从一个 10万条记录的表中查1条记录,那查询优化器会选择“索引查找”

-

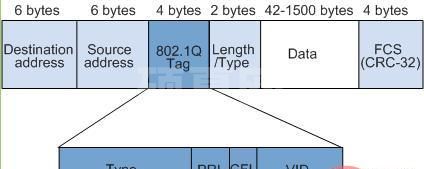

VLAN帧格式指的是什么

Type/TPID:取值为0x8100时表示802.1Q Tag帧;该字段又称为“TPID(Tag Protocol Identifier,标签协议标识)”PRI:表示帧的优先级,取值范围为0~7,值越大优先级越高CFI:Canonical

二层STP的原理是什么

STPSTP的终极目标:从网络的任何地方,都是去往跟 交换机 最短的 无环的数据转发路径1 同一个网路:面临的第一个问题:单点故障解决方案: 提供网络冗余/备份1设备的备份2链路的备份所带来的新问题:二层数据转发环路新的解决方案:STP/R

-

如何进行机房变迁中的防火墙IP、访问控制更新

一、简介:1、连接方式:外网-->防火墙-->交换机2、服务器迁移,所有ip地址切换二、防火墙中配置的ip变更:例:旧地址为:0.0.8.34 ;新地址为:0.0.0.82PS:防火墙可使用多个地址上网,前提是接入口网线提供了新旧两个ip地

-

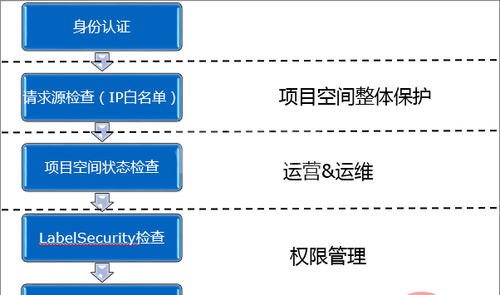

MaxCompute访问控制整体架构是怎样的

基本术语project:项目空间,MaxCompute提供给用户自助管理的基本单元。访问控制:检查一个请求是否可信并合法。ACL:访问控制列表,一种授权的表达方式。Policy:基于规则的一种授权表达方式。Role:权限的集合,用于实现基于

-

如何进行gunicorn Arbiter 源码解析

如前文所述,Arbiter是gunicorn master进程的核心。Arbiter主要负责管理worker进程,包括启动、监控、杀掉Worker进程;同时,Arbiter在某些信号发生的时候还可以热更新(reload)App应用,或者在线

-

如何深度分析Nazar 组件

6:22 AM 11/7/2012 conficker still on target6:18 AM 11/7/2012 checking logs - we are clean8:16 PM 7/2/2012 - BOOM!, got t

-

如何进行IPsec配置说明

实验配置步骤:第一阶段:iaskmp SA(IKE SA要保护的对象是与密钥有关的) IKE并不直接关心用户的数据,并且IKE SA是为安全协商IPSec SA服务的1、共享密钥或数字证书IKE采用了Diffie-Hellman算法、密钥通